WiFi 6, 5G y la internet de las cosas (IoT) aportarán soluciones complementarias a muchas de las necesidades y objetivos de nuestros proyectos. Estas nuevas tecnologías de banda ancha sin cables de las que últimamente escuchamos hablar, son las que nos harán nuestras actividades más fáciles.

Como laboratorio, queremos poner en contexto las normas y protocolos en los que tenemos que fijarnos para ser competitivos en este sector, pero antes vamos a mencionar algunas características de estas nuevas tecnologías de conectividad.

5G y WiFi6 están diseñados para poder convivir, el uno no marcará el fin del otro.

Ambas tecnologías cuentan con altas prestaciones, velocidades teóricas hasta los 10Gbps, y valores similares en latencia, densidad de conexiones de ancho de banda y mejor eficiencia. Incluso en equipos de acceso se contempla un diseño híbrido 5G como acceso hacia Internet y WiFi 6 facilitando conexión a la red local.

La cobertura 5G es muy sensible dentro de grandes edificios, y desplegar dentro de ellos células 5G es costoso, pudiéndose abaratar con despliegue WiFi6. Ambas tecnologías permiten Roaming entre ellas.

El volumen de datos que manejamos a diario está focalizado en redes WiFi, si volcáramos ese volumen a redes 5G, los operadores deberían hacer un desembolso en inversiones muy alto para atender a la misma demanda, y ofrecer tarifas y planes de conexión que permitan al cliente una experiencia de usuario similar.

¿Cuáles serán los escenarios clave para el desarrollo de WiFi6 y 5G?

- Redes empresariales: actualmente WiFi4 y WiFi5 es ya el medio de conectividad más común en las empresas. Dar el salto a Wifi6 y sus mejoras en prestaciones es fácil y factible hoy en día.

- Internet de las cosas y sectores económicos: el incremento de dispositivos conectados ya sean móviles o fijos no está limitado a un sector o área específico. Vemos que en el mundo actual dependiente cada vez más de conectividad y seguridad, todos los sectores disponen de “cosas” conectadas y sus necesidades definidas para:

- Fábricas y cadenas de producción: Un componente, un brazo robótico, sensores, todo va a disponer si ya no dispone de conectividad.

- Transporte: Aeropuertos, puertos, estaciones de tren, empresas de logística, etc.

- Entretenimiento: Tablets, SmartWatch, pulseras de actividades

- Salud: Por ejemplo, un quirófano y su equipamiento deja de ser un elemento aislado, se permite la conectividad con otras áreas de salud o el exterior.

- Enseñanza: Los centros de formación de cualquier nivel ya cuentan con infraestructura para dar conectividad a formadores, empleados y estudiantes con sus múltiples dispositivos.

- Administraciones públicas: Se están adaptando a entornos dinámicos con conectividad siempre activa y más segura.

No olvidemos que otras tecnologías cableadas también deben mejorar con estándares 10GbE y fibra hacia el XGS-Pon o NG-PON2

Lo último en Servicios Digitales

La ciberseguridad en entornos IT y OT: un pilar estratégico en la era digital

Ciberpeligro en la convergencia IT/OT: riesgos, desafíos y marcos normativos en la ciberseguridad industrial actual.

Impacto del KDD en la certificación de dispositivos inteligentes

El KDD está transformando la certificación de dispositivos inteligentes, optimizando los procesos para asegurar calidad y cumplimiento normativo.

El KDD en la seguridad de datos para dispositivos conectados

El KDD mejora la seguridad de datos en dispositivos conectados al identificar patrones y anomalías que podrían indicar amenazas en el IoT.

Comprendiendo el KDD en la certificación de equipos electrónicos

El proceso de KDD -Knowledge Discovery in Databases- desempeña un papel crucial en la certificación de equipos electrónicos, mejorando su eficacia.

Pentesting: herramienta clave para la ciberseguridad

El pentesting, es una práctica esencial en el ámbito de la ciberseguridad para evaluar la resistencia de los dispositivos y sistemas informáticos.

Pruebas de calidad para plataformas de servicios OTT y sistemas IPTV

Dentro de nuestros servicios de Imagen y sonido, aseguramos la calidad de las plataformas de servicios OTT y sistemas IPTV.

Directiva NIS2 sobre medidas de ciberseguridad en la Unión Europea

La Directiva NIS2 es la legislación a escala que proporciona medidas legales para impulsar el nivel general de ciberseguridad en la UE.

Cómo Cyber Resilience Act (CRA) mejorará la ciberseguridad en la UE

Cyber Resilience Act (CRA) de 2023 es una regulación histórica destinada a abordar las amenazas cibernéticas de los productos y servicios digitales.

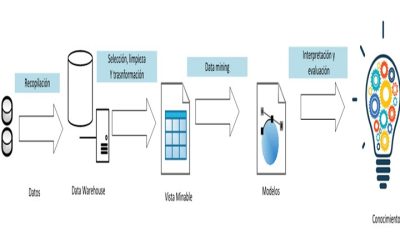

Breve explicación del proceso KDD

El proceso KDD es un proceso utilizado para llevar a cabo la extracción automatizada de conocimiento partiendo de grandes volúmenes de datos, el cual es de naturaleza iterativa, por lo tanto, es aplicable tantas veces como sea necesario hasta obtener la información necesaria.

Homologación de equipos CPE

Conoce los ensayos para la homologación de equipos CEP en compatibilidad, rendimiento, funcionalidad del router y configuración por defecto.